「ウイルスかも」「メールを誤送信したかも」と感じた瞬間に迷っているあいだも、情報は流出し続けます。中小企業の場合、被害が顕在化してから慌ててIPAやサイバーセキュリティ相談窓口、警察や個人情報保護委員会に相談しても、どの機関に何をどこまで報告するかが整理されていないために、初動対応が遅れがちです。公的なサイトには相談窓口や受付フォームが整備されていますが、それだけでは「自社の規模と体制で、どの順番で誰に相談し、どこまで自力で対策すべきか」という実務の判断までは示されていません。

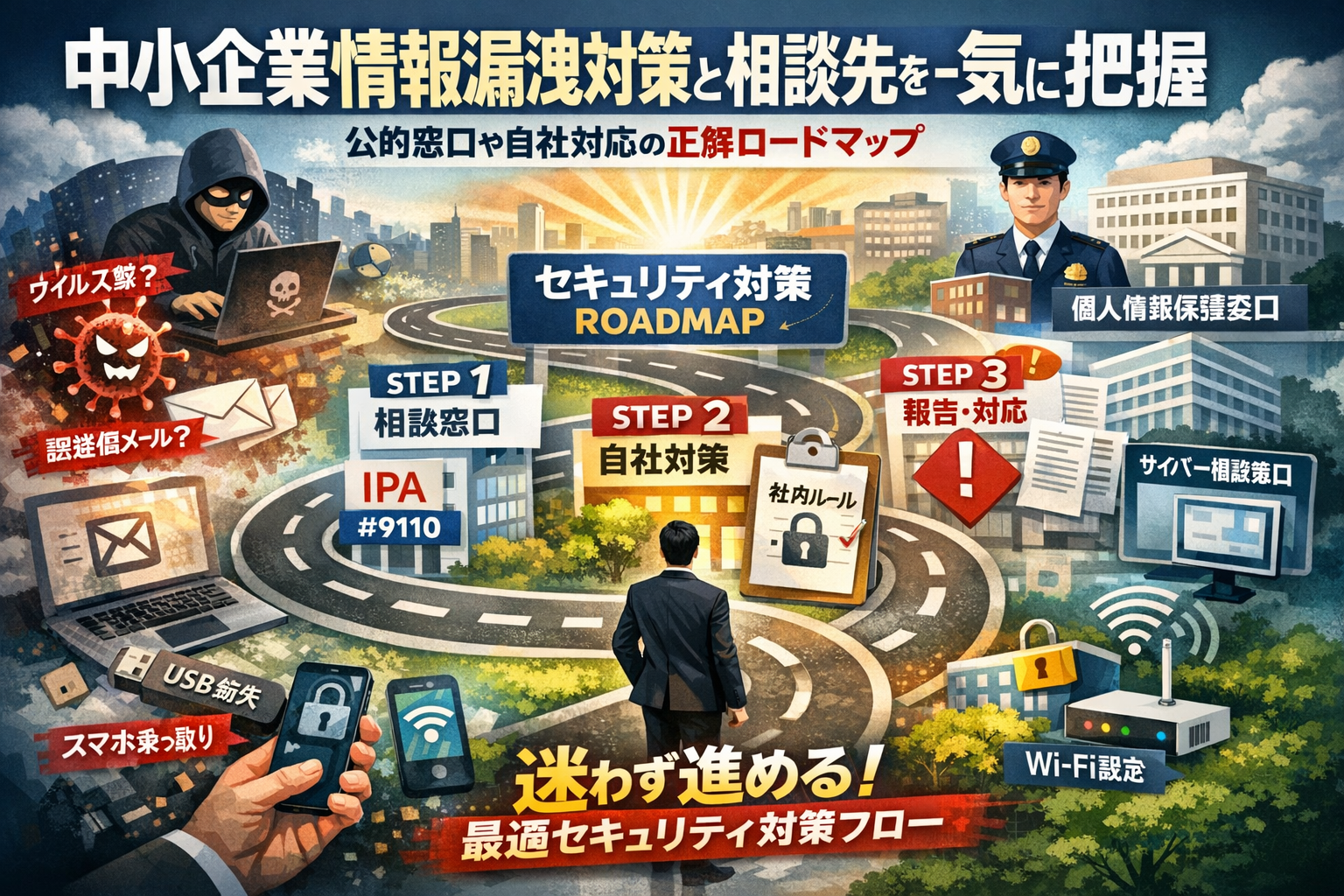

本記事では、IPA「情報セキュリティ安心相談窓口」や自治体、サイバー警察(#9110)などの相談窓口を中小企業がどう使い分けるかを起点に、個人情報保護法に基づく漏えい等の報告先や報告期限、報告フォームで押さえるべきデータの整理までを一つのロードマップにまとめます。あわせて、中小企業向けセキュリティ対策ガイドラインをメール誤送信、USB紛失、スマホ乗っ取り、クラウドやWi-Fi設定といった具体的な事案に落とし込み、社内規程とログ管理、DXやオフィスインフラを含めた現実的な対策ラインを示します。無料の公的相談と有料の専門支援の境界線も明確にすることで、「とりあえず相談しておけば安心」という思考停止から脱し、自社の事業とデータを守る実務的なセキュリティ対応へ踏み出せる内容になっています。

- 「ウイルスかも?」「誤送信したかも?」と感じたら…中小企業情報漏洩対策の相談でまず押さえたいポイント

- 中小企業情報漏洩対策の相談先を一気に把握!IPAや自治体や警察の窓口を賢く使い分ける方法

- 情報漏えい等が発生した時の「報告先」や「報告期限」の正しい選び方と現場の落とし穴

- まず始めよう!中小企業情報漏洩対策の相談で役立つガイドラインから現場タスクへ落とし込む秘訣

- PCやスマホやクラウドやネットワークごとに徹底!中小企業情報漏洩対策の相談で知りたい“現実解”

- 相談窓口へ丸投げNG!中小企業情報漏洩対策の相談から実現する「社内体制」とログ管理の作り方

- 無料の相談とプロの有料支援を上手に使い分け!中小企業情報漏洩対策の相談の境界線を学ぶ

- DXとオフィスインフラを一緒に考えよう!中小企業情報漏洩対策の相談で守りと攻めを両立できる理由

- 迷ったらこの順番で!中小企業情報漏洩対策の相談から対策設計まで成功のロードマップ

- この記事を書いた理由

「ウイルスかも?」「誤送信したかも?」と感じたら…中小企業情報漏洩対策の相談でまず押さえたいポイント

胸がザワッとした瞬間こそ、会社を守るターニングポイントになります。

多くの中小企業で見てきたのは、「様子見」が一番高くつくパターンです。逆に言えば、最初の30分の動き方さえ外さなければ、被害も社内の混乱もかなり抑えられます。

よくあるヒヤリハット事例と「本当に漏えいかどうか」を見極める秘訣

まずは、現場で頻発するヒヤリハットを整理します。

よくある事案の例です。

-

見覚えのない添付ファイルを開いてしまった

-

メールの宛先に取引先を「Cc」で一斉送信してしまった

-

社外に持ち出したUSBメモリを紛失した

-

社員スマホが勝手にSMSを大量送信している

-

クラウドストレージのURLを誰でもアクセス可能にして共有していた

ここから本当に漏えい等かどうかを見極めるポイントは、次の3つです。

-

「個人」を特定できる情報が含まれているか

氏名、住所、メールアドレス、会員ID、IPアドレスと他情報の組み合わせなど。

-

外部からアクセス可能な状態がどれくらい続いたか

「一瞬公開しただけ」でも、URLを知っていれば世界中から見られるケースがあります。

-

アクセス履歴(ログ)や送信履歴を確認できるか

メール送信履歴、クラウドのアクセスログ、端末のセキュリティログをすぐ確認できる体制かどうかが分かれ目です。

ここで判断に迷ったら、「大丈夫だった」と決めつけず、グレーは即相談候補と捉えた方が安全です。

相談前にメモしておくと中小企業情報漏洩対策の相談がスムーズになるチェックリスト

公的な相談窓口や専門家に連絡する前に、次の項目をメモしておくと、回答の精度とスピードが一気に上がります。

最低限まとめたい情報

-

事案が発生した日時、気付いた日時

-

使っていた機器(例: 会社PC/個人スマホ/USB/クラウド名)

-

当該データの種類(顧客情報、社員情報、取引情報など)と件数の概算

-

想定される流出経路(メール誤送信、URL公開、端末紛失、マルウェア感染の疑いなど)

-

すでに実施した対応(電源OFF、アカウント停止、パスワード変更など)

-

社内で把握している関係者(担当者名、所属部署)

簡単な表にすると整理しやすくなります。

| 項目 | メモの例 |

|---|---|

| いつ | 9月10日 14:30頃に発生、15:10に気付いた |

| どの機器 | 営業部ノートPC、会社支給スマホ |

| どんな情報 | 顧客の氏名・メールアドレス 約200件 |

| どう漏れた可能性 | メール誤送信の疑い、添付ファイルの宛先ミス |

| 何をしたか | 先方2社に送信停止依頼、上長に口頭報告のみ |

この整理ができているだけで、「どの相談窓口に」「どの順番で」「何を優先対応するか」が専門家側でも判断しやすくなります。

中小企業の現場で起こりがちな“見なかったことにする対応”が二次被害につながるリアルな経験談

業界人の目線で強く感じるのは、本当の失敗は「事故」そのものではなく、その後の“なかったこと対応”だという点です。

よくある流れは次のようなものです。

-

誤送信した担当者が「相手がいい人だから大丈夫」と自己判断し、上長へ報告しない

-

ウイルス感染が疑われるPCを、業務優先でそのまま使い続ける

-

USB紛失を「どうせ見つかる」と数日放置してから社内報告する

この結果、起きがちな二次被害は次の通りです。

-

本当は第三者にもデータが渡っていたのに、発見が数週間遅れた

-

同じPCから社内他部署の共有フォルダにまで侵入され、被害範囲が拡大した

-

後から取引先経由で情報漏えいが発覚し、「なぜすぐに連絡しなかったのか」と信頼を大きく失った

私の視点で言いますと、多くの相談で共通しているのは、ルールそのものより「報告のしやすさ」と「責めない文化」が欠けていることです。

「ミスしても、すぐ報告した人が一番会社を守っている」というメッセージを、日頃からトップが繰り返しておくと、ヒヤリハットが“早期警報”として機能し始めます。

この第一歩ができている企業ほど、その後の公的機関への相談や専門家との連携もスムーズで、結果としてコストも評判被害も小さく抑えられています。

中小企業情報漏洩対策の相談先を一気に把握!IPAや自治体や警察の窓口を賢く使い分ける方法

「ウイルスかも」「取引先に変なメールが飛んだ」と感じた瞬間、どこへ電話するかで被害の大きさが変わります。

ポイントは、相談窓口と通報窓口をマップとして理解しておくことです。

まず全体像を整理します。

| 目的 | 主な窓口 | 向いているケース | ゴール |

|---|---|---|---|

| 状況整理と対策の相談 | IPA情報セキュリティ安心相談窓口 | 迷惑メール、ウイルス感染疑い、設定の不安 | 「今やるべきこと」の整理 |

| 地域の支援・伴走 | 自治体サイバーセキュリティ相談窓口 | 中小事業者の継続的な対策相談 | 研修や支援制度の活用 |

| 犯罪性が高い事案の通報 | サイバー警察相談窓口、#9110、通報フォーム | 不正アクセス、金銭被害、脅迫メール | 捜査・記録・再発防止への協力 |

このマップを頭に入れておくだけで、迷子にならず初動が踏めます。

IPA「情報セキュリティ安心相談窓口」でできる中小企業情報漏洩対策の相談と、電話やメールの活用法

IPAの安心相談窓口は、中小企業にとって「まずここに聞く」保険的存在です。

パソコンウイルス、スマホ乗っ取り、迷惑メール、クラウド設定の不安といった幅広いテーマを扱います。

電話とメールは、次のように使い分けると動きやすくなります。

-

電話が向くケース

- 「今まさに社員PCがランサムウェアっぽい画面」といった緊急度が高い場面

- 社内で判断が割れており、第三者の意見が欲しいとき

- 初めて相談するため概要を口頭で整理したいとき

-

メールが向くケース

- 添付ファイルの種類やクラウドサービス名など、情報量が多い相談

- ログや画面キャプチャを時系列で共有したいとき

- 後で社内共有できる「文章での回答」が欲しいとき

スムーズに相談するコツは、事案を端末別と経路別に整理しておくことです。例えば次のようにメモを作ると、短時間で的確なアドバイスを受けやすくなります。

-

端末: 社員AのノートPC(Windows、社外持ち出しあり)

-

症状: 午前9時ごろ不審な添付ファイルを開封、その後ファイルが開けない

-

経路: 取引先を名乗るメールから受信、類似のメールを他社員3名も受信

-

実施済み対応: 社員AのPCはネットワークから切断済み、バックアップ有無は未確認

私の視点で言いますと、このレベルまで整理してから電話をすると、相談員との会話が10分程度でも「今日中にやることリスト」まで落とし込めるケースが多くなります。

東京都など自治体サイバーセキュリティ相談窓口の対象事業者と“実際どこまで聞けるか”徹底リサーチ

東京都をはじめとした自治体は、地域の中小事業者向けにサイバーセキュリティ相談窓口を設けています。対象は、法人だけでなく個人事業主が含まれる地域もあります。

ここでよく勘違いされるのが、「設定の詳細を全部やってもらえる窓口」と思い込むことです。実際は次のような役割が中心です。

-

自社の対策レベルを診断チェックシートで棚卸し

-

中小企業向けセキュリティ対策ガイドラインの解説

-

研修やセミナー情報、助成金制度の案内

-

地域で信頼できる専門事業者や団体の紹介

一方で、次の領域は踏み込みにくいことが多いです。

-

具体的なネットワーク構成図を見ながらの設計変更

-

個別クラウドサービスの細かい権限設計

-

社内規程の文章を一緒に作り込む作業

ここを理解しておくと、「自治体で全体方針を固め、実装は外部パートナーと進める」という役割分担がしやすくなります。単発相談で終わらせず、年1回の健康診断のように、事業全体のリスクを点検する場として活用する意識が大切です。

サイバー警察相談窓口や#9110を活用できる中小企業情報漏洩対策の相談のラインと、迷わず通報すべきシーン

警察への相談は「大事にしたくないからギリギリまで我慢」という声をよく聞きますが、実は早期相談が企業を守る盾になります。目安となるラインを整理します。

-

迷わず相談・通報した方がよいケース

- 金銭被害や脅迫が絡む事案

- ビジネスメール詐欺で送金してしまった

- 身代金要求を伴うランサムウェア画面が表示されている

- 不正アクセスが疑われるログや通知がある

- 管理していない地域や国からのログイン履歴

- 不正ログインに関する通知メールをクラウドサービスから受信

- 偽サイトやフィッシングサイトに自社名が悪用されている

- 金銭被害や脅迫が絡む事案

-

早期相談がプラスになるケース

- 取引先や顧客から「不審メールが届いた」と連絡が来た

- 社員の端末が乗っ取られた可能性がある

- 情報保護法に触れるか判断がつかない漏えい等の疑いがある

9110やオンライン通報フォームは、「相談」と「通報」の中間のような立ち位置で使えます。いきなり被害届を出すか迷う場合でも、

-

事案の概要

-

被害が想定される個人や法人の規模

-

保管しているログやメールの有無

を整理して伝えると、どの程度のスピードでどの部署が対応すべきかを案内してもらえる可能性が高まります。

警察に相談したからといって、必ずしも社名が公表されるわけではありません。むしろ、早い段階で相談しておくことで、行政や取引先への報告時に「公的機関と連携して対応中」と説明しやすくなり、信頼維持にもつながります。

情報漏えい等が発生した時の「報告先」や「報告期限」の正しい選び方と現場の落とし穴

「とりあえず謝った」「あとでまとめて報告しよう」が、一気に炎上リスクへ変わるのが情報漏えい対応です。ポイントは、誰に・いつ・どこまで報告するかを“事故の種類”で切り分けることです。

代表的な報告先を整理すると次のようになります。

| 事案のイメージ | 主な報告先 | 報告の目安タイミング | 重要ポイント |

|---|---|---|---|

| 顧客リストの誤送信 | 個人情報保護委員会、取引先、本人 | 事案把握後できる限り速やかに | 人数・内容・再発防止策を整理 |

| 標的型メールからの不正アクセス | 警察、IPA相談窓口、取引先 | 端末隔離と被害範囲の確認後すぐ | ログ保全と証拠保全を優先 |

| 社員PC紛失 | 個人情報保護委員会、社内、取引先 | 暗号化有無で緊急度が変化 | デバイス管理ルールの確認 |

私の視点で言いますと、中小企業で問題になるのは「報告先の漏れ」よりも「報告の順番と粒度のミス」です。ここを次で具体的に押さえていきます。

個人情報保護委員会への報告が必要になるケースと中小企業情報漏洩対策の相談ポイントまとめ

個人情報保護法の対象になるかどうかは、個人を特定できるデータかどうかで判断します。氏名やメールアドレスだけでなく、会員IDと購入履歴の組み合わせなども要注意です。

報告が問題になりやすいのは次のようなケースです。

-

顧客・社員の氏名や連絡先が含まれるファイルの誤送信

-

クラウドサービスの設定ミスによる名簿の外部公開

-

不正アクセスで会員情報データベースが閲覧された疑い

中小企業の担当者が迷いやすいのは「確実に漏えいしたのか、疑い段階なのか」です。判断できない場合は、公的な相談窓口に「事案の概要と保有データの種類」を整理して相談した上で、委員会への報告要否を検討する流れが現実的です。

報告フォームで必ず押さえておきたい情報と、中小企業情報漏洩対策の相談現場で多発する“抜けやすい点”

報告フォームや行政への連絡で問われる情報はパターンがあります。最低限、次を事前に整理しておくと対応が一気にスムーズになります。

-

いつ・どこで・誰が気付いたか

-

影響がある可能性のある人数と属性(顧客・社員・協力会社など)

-

含まれていたデータの種類(連絡先、ID、健康情報、決済情報など)

-

取った初動対応(停止したシステム、回収依頼、パスワード変更依頼など)

-

再発防止策の方針(技術対策、社内ルール、教育)

相談現場で特に抜けやすいのは、「ログの有無」と「権限設定の状態」です。アクセスログが残っているか、共有フォルダやクラウドの権限がどうなっていたかが分からないと、被害範囲を説明できません。日頃からログ管理と権限一覧を整理しておくことが、最終的に「報告書を書けるかどうか」に直結します。

取引先や行政、社内における「報告順」と絶対NGな説明方法

同じ事案でも、報告の順番を間違えると信頼失墜リスクが跳ね上がります。目安は次のイメージです。

- 社内の経営層・情報セキュリティ責任者へ共有

- システム停止やパスワード変更などの被害拡大防止

- 必要に応じて警察・公的相談窓口へ事実確認のための相談

- 個人情報保護委員会や監督官庁への報告

- 取引先・利用者への説明とお詫び

この流れの中で絶対に避けたい説明は次の3つです。

-

「詳細は調査中ですが大丈夫だと思います」と根拠なく安心させる

-

「担当者のミスでした」と個人の責任に矮小化する

-

「社内向けと社外向けで内容を変える」

サイバー攻撃や漏えい等の事案では、後からログ解析で事実が明らかになります。初動で盛った説明やごまかしが残っていると、それ自体が信頼を壊す情報になってしまいます。数字やデータに基づき、「現時点で判明している事実」「調査中の事項」「今後の報告予定」を分けて伝えることが、中小企業にとって最大の防御策になります。

まず始めよう!中小企業情報漏洩対策の相談で役立つガイドラインから現場タスクへ落とし込む秘訣

「ガイドラインは読んだけれど、明日から何を変えればいいのか分からない」——現場で一番多い声です。ポイントは、冊子の章立てではなく、自社の“作業”に並べ替えることです。

中小企業向けセキュリティ対策ガイドラインと実態から見えてくる“抜け落ちる盲点”

実態調査を見ると、ルール自体は作っている企業でも、責任者・ログ・クラウド設定が穴になりがちです。特に抜けやすいのは次の3点です。

| 分類 | ありがちな状況 | 発生しやすい事案 |

|---|---|---|

| 人 | 情報セキュリティ責任者が名ばかり | 誤送信の隠蔽、報告遅れ |

| モノ | Wi-FiやUTM設定が業者任せで未確認 | なりすまし接続、外部からの侵入 |

| データ | ログを残していない・見ていない | 漏えい等が起きても原因不明 |

私の視点で言いますと、相談窓口に駆け込む企業の多くは「ソフトは入れたのに、設定と運用を誰も見ていなかった」ケースがほとんどです。ガイドラインを読むときは、章ごとに「誰が・どの画面で・いつ実行するか」を書き出すと、一気に現場目線になります。

メール誤送信やUSB紛失・スマホ乗っ取りを防ぐための“これだけは守りたい社内ルール”

高価なツールより先に、行動を縛るシンプルなルールを決める方がコスパは高いです。最低限、次の3セットだけは紙1枚にまとめて周知しておくことをおすすめします。

-

メール

- 宛先は送信前に「To/CC/BCC」を声出し確認

- 添付はパスワード付きZIPやクラウド共有リンクに統一

-

USB・外付け媒体

- 私物USBの利用禁止

- 社外持ち出し時は台帳記入と返却確認

-

スマホ・タブレット

- 画面ロック桁数と自動ロック時間を社内で統一

- 紛失時の連絡先と、回線停止の手順をカードで配布

こうしたルールは、守れたかを上司が日常的にチェックできるレベルのシンプルさに収めることが重要です。複雑にし過ぎると、運用されず「守れなかった記録」だけが増えてしまいます。

情報セキュリティポリシーや社内規定テンプレートを“コピペ運用”すると逆に危険な理由

テンプレートをそのまま使うと、一見“立派なポリシー”ができあがりますが、現場とズレた条文は守られないルール=リスクの温床になります。特に危ないのは次のパターンです。

-

実際には存在しない部署や役職がそのまま残っている

-

利用していないシステムの名前が条文に含まれている

-

社員数や拠点数に合わない「二重承認」「毎日記録」など非現実的な要求がある

対策としては、テンプレートを開いたら最初に次の順で“削る”ことが失敗しないコツです。

- 自社にない役職・部署・システム名を消す

- 社員が日常の業務フローの中で実行できる条文だけ残す

- 残した条文を、具体的な手順書やチェックリストに分解する

この「削る→手順に落とす」作業を通すことで、相談窓口で助言を受けた内容や公的ガイドラインを、自社のサイズにあった生きたルールへ変えていけます。ポリシーは“飾りのPDF”ではなく、明日の朝から現場が動きを変えられるレベルまで落とし込むことが、漏えい等を防ぐ一番の近道です。

PCやスマホやクラウドやネットワークごとに徹底!中小企業情報漏洩対策の相談で知りたい“現実解”

「どこから手をつければいいのか分からない」という声を、現場では何度も聞きます。端末ごとに“最低限ここだけは”を押さえると、一気に視界がクリアになります。

パソコンウイルスとスマホ乗っ取り、共通して役立つ“初動対応テクニック”

ウイルス感染や乗っ取り事案で一番まずいのは、慌ててあれこれ触って証拠となるデータを消してしまうことです。

発生直後の共通手順の型は次の通りです。

- ネットワークから切り離す(Wi-Fiオフ、有線ケーブルを抜く)

- 電源は落とさず、そのままにして画面を写真で記録

- 情報システム担当か責任者へ即時連絡

- 事案の概要をメモ(日時、操作内容、怪しいメールやサイトのURLなど)

この4ステップだけで、その後の相談窓口や警察、専門事業者への報告の精度が大きく変わります。私の視点で言いますと、「余計な再起動をしなかった会社ほど、原因特定と再発防止がスムーズになる」印象があります。

発生したか判断に迷う“グレーな事案”でも、上記の記録を残しておけば、サイバーセキュリティ相談窓口側が事案レベルを判断しやすくなります。

クラウドストレージやファイル転送サービスで失敗しない!ログ管理や権限設計の極意

クラウドは便利ですが、権限やログを放置すると、誰がどの情報へいつアクセスしたか追えなくなります。特に個人情報や機微なデータを扱う場合は、次の3点が“現実的なライン”です。

クラウド・ファイル転送の設計ポイント

-

権限は部署単位ではなく「業務単位」で付与する

-

共有リンクは有効期限付き・閲覧のみを基本にする

-

アクセスログを月1回は確認し、退職者・異動者をチェックする

| 項目 | やりがちな設定 | 現実解となる設定例 |

|---|---|---|

| 権限 | 全社員閲覧可 | 業務単位のグループ権限 |

| 共有リンク | 期限なし・編集可 | 期限付き・閲覧のみ |

| ログ確認 | トラブル時だけ | 月次で簡易チェック |

特に実態調査でも、退職者アカウントの放置は毎回上位に出てきます。アカウント停止のフローを人事手続とセットにしておくことが重要です。

UTMやWi-Fi設定を放置して発生する“見えない情報漏えい”のシナリオと賢い防ぎ方

PCやスマホの対策に比べて、ルーターやUTM、Wi-Fiアクセスポイントは「一度設置したら放置」という企業が目立ちます。ここが攻撃者から見る“正面玄関”になりがちです。

よくある見えない漏えいシナリオ

-

工事業者が仮設定したWi-Fiの共通パスワードを、そのまま全社員と来客に使い回し

-

UTMのファームウェア更新を数年放置し、新しい攻撃パターンに無防備な状態

-

SSIDとパスワードが社内掲示物に印刷されたまま、外部の目にも入る位置に貼り出し

| 項目 | 要確認ポイント | 最低限の対策 |

|---|---|---|

| Wi-Fi | 共通パスワード運用 | 社員用と来客用を分離 |

| UTM | 更新の有無 | 年1回の点検を業者と実施 |

| 物理掲示 | SSID・パスの掲示場所 | 社外から見えない位置に限定 |

ネットワーク機器は、専門事業者に年1回の“健康診断”を依頼する企業が被害を抑えている印象があります。端末側のセキュリティが強くても、入口の鍵穴が壊れていては意味がありません。PC・スマホ・クラウド・ネットワークを同じテーブルで一覧にし、「誰がどこまで見るか」を決めることが、現場で実行しやすい現実解になります。

相談窓口へ丸投げNG!中小企業情報漏洩対策の相談から実現する「社内体制」とログ管理の作り方

「とりあえずIPAに相談したから大丈夫」と安心した瞬間から、現場のリスクは静かに積み上がります。相談窓口は道案内役であって、代わりに走ってくれるランナーではありません。走るのは自社の体制とログです。ここを整えた会社ほど、攻撃を受けても“慌てず、早く、失点を最小限”にできます。

情報セキュリティ責任者や窓口決定で現場が疲れない工夫

責任者を指名するときに失敗しやすいのが「情シスっぽい人に全部寄せる」パターンです。業界人の目線で言うと、この任せ方はほぼ確実に燃え尽きます。ポイントは役割を3つに割ることです。

-

責任決定者(経営層、最終判断と予算)

-

実務リーダー(総務・情シス兼務でOK、社内ルールとベンダー調整)

-

現場窓口(各部署1人、ヒヤリハット報告のとりまとめ)

この3者を最初から明文化しておくと、「誰がIPAや警察に相談するのか」「誰が取引先と説明調整するのか」が迷子になりません。私の視点で言いますと、組織図よりも“連絡フロー図”を1枚作る方が現場は動きやすいと感じます。

企業のログ管理実態から考える、絶対に残っていてほしい重要なログとは

ログというと難しく聞こえますが、「あとから追跡できる足跡」と捉えると急に身近になります。実態調査を見ると、多くの企業がログを取り切れていないのは事実ですが、最初から完璧を狙う必要はありません。優先すべきは次の4種類です。

-

誰が・いつ・どの端末から社外へアクセスしたか(リモートやクラウドの接続ログ)

-

メール送受信ログ(送信先・件名・添付ファイル名レベル)

-

ファイルサーバやクラウドストレージのアクセス・共有ログ

-

管理者作業ログ(権限変更、アカウント追加・削除)

この4つがあれば、漏えい等の発生時に「どこから攻撃されたか」「誤送信か乗っ取りか」を切り分けやすくなります。相談窓口に連絡する際も、これらのデータがあるかどうかで、回答の精度が大きく変わります。

| 項目 | 最優先ログ | 主な利用シーン |

|---|---|---|

| 接続ログ | リモート・クラウド接続 | 不正アクセスの有無確認 |

| メールログ | 送受信履歴 | 誤送信か乗っ取りかの判断 |

| ファイルログ | 閲覧・共有履歴 | 漏えい範囲の特定 |

| 管理者ログ | 権限変更履歴 | 内部不正・設定ミスの検証 |

ヒヤリハット体験や小さなインシデントを埋もれさせない社内FAQと報告フォームの実践アイデア

多くの中小では、「怖くて言えない」「これくらい大丈夫だろう」でヒヤリハットが消えていきます。ここを反転させる一番のコツは、“怒らない仕組み”を先に作ることです。

例えば、次のような簡単なフォームを社内ポータルや共有フォルダに用意します。

-

いつ(日時)

-

どこで(端末・場所・利用サービス)

-

何をしたか(添付を間違えた、怪しいURLを開いた など)

-

画面のスクリーンショット添付欄

-

「急ぎ」「相談したいだけ」チェック欄

そして、届いた内容をもとに社内FAQを更新し続けるルールを決めます。

-

よくある迷惑メールの文面サンプル

-

本物サイトとフィッシングサイトの見分けポイント

-

誤送信時の社内での連絡手順と対外説明の雛形

このFAQは、IPAの安心相談窓口や自治体窓口に問い合わせた結果も反映していくと、“自社版ガイドライン”としてどんどん精度が上がります。相談窓口は一度きりではなく、社内FAQを育てるための外部ナレッジ源として使う意識が重要です。

相談をきっかけに、責任者の役割、優先ログ、報告フォームとFAQをここまで整理できれば、仮に攻撃や誤送信が起きても「誰が・どこに・何を持って相談するか」が迷子になりません。ここまで整えて初めて、外部の支援や高度なセキュリティ製品が“本当の意味で効いてくる”状態になります。

無料の相談とプロの有料支援を上手に使い分け!中小企業情報漏洩対策の相談の境界線を学ぶ

「どこまで公的な相談窓口で済ませて、どこからお金をかけるべきか分からない」という声を、現場では本当によく聞きます。財布を守りながらリスクも抑えるために、線引きを整理しておきましょう。

公的相談窓口で判明することと“リアル現場サポート”の限界

公的な相談窓口は、迷った時に方向性を教えてくれるコンパスのような存在です。特に次のような点を整理するのに向いています。

-

事案が本当に「漏えい等」やサイバー攻撃にあたるかの確認

-

個人情報保護法上、報告や公表が必要かどうかの判断の目安

-

IPAの各種ガイドラインや実態調査、手引きのどれを参照すべきか

-

警察や個人情報保護委員会など、次に連絡すべき機関の案内

一方で、公的相談窓口には現場に入って手を動かす支援までは期待できないという限界があります。

公的窓口で対応していない典型例を整理すると、境界線が見えやすくなります。

| 項目 | 公的相談窓口での支援 | プロの現場支援が必要な領域 |

|---|---|---|

| 事案の整理 | 事実関係の聞き取り、法令上の位置付けの助言 | 社内ヒアリングの設計、タイムラインの再構成 |

| 技術調査 | 一般論としての確認方法のアドバイス | サーバやPCのログ解析、マルウェア調査 |

| 社内ルール | 参考ガイドラインの紹介 | 自社の業務フローに合わせた規程・手順書の設計 |

| 対外説明 | 報告すべき機関や概要のヒント | 取引先・行政向け説明文のドラフト作成支援 |

私の視点で言いますと、相談窓口だけで済ませようとして「聞いた話を現場に落とし込めず、何も変わらない」ケースがかなり目立ちます。コンパスをもらっただけで、地図も靴も準備していない状態です。

中小企業情報漏洩対策の相談で専門家に頼った方がいい、サイバーセキュリティ対策の具体的な範囲

有料の専門家を入れた方が結果的に安くつくラインは、“技術的な設定”と“組織的な仕組み”が絡み合う領域です。

特に次のような相談内容は、プロに任せた方がスピードも精度も上がります。

-

サーバ、PC、クラウドのログ管理設計と、保存期間・閲覧権限の決定

-

Microsoft 365やGoogle Workspaceなどの権限設計と多要素認証の適用範囲

-

UTMやルータ、Wi-Fiアクセスポイントのセキュリティポリシー設定

-

テレワーク端末・私物スマホを含めた端末管理ルールとツール選定

-

「中小企業のためのセキュリティインシデント対応の手引き」を、

実際の社内フローや人員配置に合わせて手順書化する作業

-

サイバー攻撃を受けた後のフォレンジック調査や再発防止策の具体化

無料相談は「何をすべきか」は教えてくれますが、「どう設計し、どの設定値にするか」といった具体的なレベルには踏み込めません。ここを社内だけで作ろうとすると、担当者の属人的な判断に依存し、設定の抜け漏れや運用負荷の偏りが発生しやすくなります。

中小企業セキュリティ助成金や補助金を使う際にうっかり見逃しがちな注意ポイント

助成金や補助金は心強い仕組みですが、セキュリティ分野では「お金は出たのに、リスクは下がっていない」という失敗も起きがちです。代表的な落とし穴を押さえておきましょう。

-

ツールありきで申請してしまう

- UTMやEDRなど高価な機器だけを導入し、社内ルールや教育、ログ確認の担当者が決まっていない

-

対象経費の範囲を誤解している

- ハードウェアは対象でも、設計・設定・運用トレーニングといった「人的支援」が対象外のケースがある

-

報告義務を軽く見てしまう

- 事業終了後に、利用実績やセキュリティ対策の成果を報告する必要がある制度も多く、ログや社内記録がないと説明に困る

-

保守・更新費を見積もっていない

- 初期導入は補助されても、翌年度以降のライセンスや保守費用は自社負担になるケースがほとんど

助成金を活かしたい場合は、次のような順番がおすすめです。

- 公的な相談窓口で、自社の現状と不足している対策を整理する

- その上で、専門家に「どこに投資すればリスク低減効果が大きいか」の設計を依頼する

- 設計内容をもとに、対象となる助成制度を比較検討し、申請要件と報告義務を確認する

この流れを踏んでおくと、「安いから導入したのに、現場が回らない」「更新費が重くて継続できない」といった事態を避けやすくなります。無料の相談で方向を定め、プロの知見で設計を固める。この二段構えが、中小企業のサイバーセキュリティを現実的なコストで守る近道になります。

DXとオフィスインフラを一緒に考えよう!中小企業情報漏洩対策の相談で守りと攻めを両立できる理由

「新しいクラウドも入れたし、ホームページもリニューアルしたのに、情報の管理だけ昭和のまま」――現場でよく見るこのギャップこそが、漏えい等リスクの温床です。DXとオフィスインフラ、サイバーセキュリティを別々に考えるほど、データの行き先が誰にも説明できなくなります。

Web制作やクラウド導入、ネットワーク機器がバラバラだと生まれるズレと現場の転倒事例

Web制作会社、クラウドベンダー、OA機器販売店、プロバイダがバラバラに入ると、責任と権限のラインが途切れがちです。業界人の目線で見ると、次のような「転倒事例」が典型です。

| 導入の順番 | 現場で起きたこと | 情報リスク |

|---|---|---|

| 1. Webサイト刷新 | フォームから個人情報がメール送信 | メールサーバ側で暗号化・ログ未設定 |

| 2. クラウドストレージ導入 | フォルダを全社員「編集可」に設定 | 退職者アカウント放置でデータ持ち出し懸念 |

| 3. Wi-Fi増設 | 来客用と社内用を同一ルータで運用 | 不正アクセス経路が不明、警察への相談判断が遅れる |

表のどれも、高度な攻撃ではなく「設計の穴」から発生しています。相談窓口に連絡しても、当該機器やサイトの設定までは見えないため、「誰がどこを触っているのか」を自社で把握しておくことが重要になります。

DX推進とサイバーセキュリティ対策を併せて設計すれば実際どう変わる?

DXとセキュリティを同じテーブルで設計すると、次のように現場の負担と被害リスクが同時に減ります。

-

業務フロー単位でデータの流れを描く

契約から請求まで、一連のプロセスごとに「どのシステムで、どの個人情報を扱い、どのログが残るか」を一覧化します。これが漏えい等発生時の報告や行政への説明の土台になります。

-

権限と責任者をセットで決める

クラウド、メール、社内サーバなど、それぞれに「設定変更できる人」と「インシデント対応の連絡責任者」を明示します。これにより、公的機関や相談窓口への報告も一本化できます。

-

設備更新と対策のタイミングを合わせる

ネットワーク機器更新のタイミングで、UTM導入やWi-Fiの分離、ログ保存期間の見直しも一緒に行います。単発の機器更新よりも、トータルのコストと被害想定額のバランスが取りやすくなります。

私の視点で言いますと、こうした「一体設計」をしている企業ほど、保護法の改正や新しいガイドラインが出たときも、社内の修正ポイントを素早く特定できています。

Digital Port編集部が目撃した“ツール先行で現場が苦しむ”典型パターンと脱却ヒント

ツールだけが先に増えた企業では、次のようなパターンが頻発します。

-

SaaSの利用が部署ごとにバラバラで、どこにどの個人データがあるか誰も一覧を持っていない

-

迷惑メールや不審なログイン警告が来ても、「どの窓口に何を報告すべきか」を決めておらず放置される

-

インシデントが起きた際、Web担当と総務と情報システムがそれぞれ別の機関に相談し、報告内容が食い違う

脱却の第一歩は、ツール名より「事案の種類×誰が最初に気づくか」を整理することです。

| 事案の種類 | 最初に気づきやすい人 | 取るべき初動 |

|---|---|---|

| 迷惑メール・不審メール | 現場の従業員 | 添付を開かず、社内窓口へ転送・ヘッダ情報を保存 |

| スマホ乗っ取り疑い | 個人所有端末の利用者 | 通信事業者の相談窓口と社内窓口の両方に連絡 |

| Webフォームからの不正アクセス | Web担当者 | アクセスログ保存、ホスティング事業者と公的相談窓口に状況共有 |

この「誰が・どこに・何を伝えるか」の地図を作っておくと、公的な相談窓口や警察に報告する際も、事案の説明が一貫しやすくなります。DXとオフィスインフラを分けて考える発想から卒業し、攻めの投資と守りの体制を同じ設計図上で描くことが、結果的に一番ラクで強い状態につながります。

迷ったらこの順番で!中小企業情報漏洩対策の相談から対策設計まで成功のロードマップ

「ウイルスっぽい」「誤送信したかも」と感じた瞬間から、どこに何を相談し、社内でどう形にしていくか。場当たりで動くほど後片付けが重くなります。ここでは、現場で本当に回る三段階のロードマップをまとめます。

STEP1 公的相談窓口を最大活用、中小企業情報漏洩対策の相談で現状をしっかり棚卸し

最初の一歩は、「診察券を取る」イメージで公的機関を使うことです。とくに有効なのが次の組み合わせです。

-

IPAの情報セキュリティ安心相談窓口

-

自治体のサイバーセキュリティ相談窓口

-

警察のサイバー犯罪相談窓口やオンライン通報フォーム

相談前に、少なくとも次の4点はメモしておくと話が早くなります。

-

発生日時、気付いた日時

-

影響があり得る人数や取引先の種類(個人・法人・行政など)

-

使っていた機器やサービス(PCかスマホか、クラウド名など)

-

取った初動対応(電源オフ、ネットワーク遮断、パスワード変更など)

公的相談窓口は「何が起きている可能性があるか」「どの法律やガイドラインが関係しそうか」「警察や個人情報保護委員会への報告要否」といった“全体像の整理”が得意です。一方で、個別のネットワーク構成やクラウド設定に踏み込んだ設計までは行えません。

私の視点で言いますと、ここでやるべきことは「何を、どこまで、いつまでに説明しないといけないか」を洗い出す棚卸しです。後の社内ルール作りや取引先説明の“設計図”として残しておくと、同じような事案が起きたときの再現性が一気に高まります。

STEP2 社内ルール・教育・ログ管理を“自社サイズ”へ最適化していくコツ

次のステップは、公的機関から得た整理結果を、自社の運用ルールと教育、ログ管理に落とし込むことです。ここでやりがちなのが、テンプレートの丸写しだけで満足してしまうパターンです。

代表的なタスクを整理すると次のようになります。

| 領域 | 最低限やること | ありがちな失敗 |

|---|---|---|

| メール | 宛先のダブルチェックルール、誤送信時の報告フロー | 「一斉送信はBCC」が守られず、口頭注意だけで終わる |

| 端末・スマホ | パスコード・暗号化・持ち出しルール | 紛失時の連絡先や停止手順が共有されていない |

| ログ管理 | 誰がどのデータにアクセスしたかの記録 | 保存期間や保管場所を決めておらず、いざという時に追跡不能 |

ポイントは、「誰が」「いつ」「どの画面で」守るルールなのかを具体化することです。

例として、メール誤送信防止であれば、送信直前に「取引先名+今日の日付」を件名に含める、社外初回送信時は上長をCCに入れる、といった“画面レベル”の具体度まで落とすと、教育とチェックが回りやすくなります。

ログについても、全てを完璧に残すのではなく、個人情報・機密データ・クラウド管理画面へのアクセス履歴など、被害状況の確認に直結するものを優先して残す方が、中小企業には現実的です。

STEP3 DXやオフィスインフラを味方につけて、外部パートナーへ相談をスマートに進める

最後のステップが、社内で決めた方針と実態のIT環境を踏まえて、外部パートナーに相談する段階です。ここでのゴールは、「丸投げ」ではなく、“自社で判断しきれない技術部分だけを委ねる”線引きをすることにあります。

外部に相談した方が良い典型領域は次の通りです。

-

UTMやファイアウォール、Wi-Fiアクセスポイントの設計・設定見直し

-

Microsoft 365やGoogle Workspace、各種クラウドストレージの権限設計とログ取得設定

-

社内ネットワーク構成と監視の設計(VPN、リモートワーク環境を含む)

ここで効いてくるのが、DXとオフィスインフラを一体で見る視点です。Web制作会社、クラウドベンダー、OA機器ベンダーがバラバラに入っていると、「誰がどの設定を触ってよいのか」「どこからが社外なのか」があいまいになり、情報の通り道が把握できません。

外部パートナーに相談する際は、次の情報をセットで渡すと、無駄な費用を抑えつつ、的確な提案を引き出しやすくなります。

-

現在利用している主要クラウドサービスとライセンス数

-

ネットワークとWi-Fiのざっくりした構成図

-

STEP1で整理した、相談窓口からのアドバイスや留意点

-

STEP2で決めた社内ルールやログの方針

この三段階を順番に踏めば、「何かあったらとりあえず誰かに聞く」状態から、「公的機関で状況を整理し、自社でルールを固め、足りない技術部分だけプロに任せる」状態へとシフトできます。結果として、単発のトラブル対応で終わらず、次の攻撃やヒューマンエラーにも強い“再現性のある守り”が手に入ります。

この記事を書いた理由

著者 – 平井 悠介 | 株式会社アクスワン 広報 / 『Digital Port』編集・運営

情報漏えいが疑われる場面に立ち会うと、多くの中小企業でまず聞かれるのは「誰に、どこまで話せばいいのか分からない」という声です。Web制作やクラウド導入、UTMやWi-Fi環境の構築をお手伝いする中で、メール誤送信やUSB紛失、怪しいログイン通知が出た瞬間に、社内で固まってしまう担当者を何度も見てきました。IPAに相談すべきなのか、自治体や#9110、取引先や個人情報保護委員会への報告を急ぐべきなのか、その判断がつかないまま時間だけが過ぎていくのです。私自身、報告の順番を誤り、後から説明の手戻りが発生して現場が疲弊した経験があります。本記事では、そのときに痛感した「最初の数時間でやるべき整理」を、DX推進とオフィスインフラ整備の支援を通じて得た視点から一つのロードマップとしてまとめました。専門用語や制度の細部よりも、「今この状況で、まず何をメモし、どの窓口から動くか」を迷わず選べるようにすることが、書き手としての私の一番の狙いです。